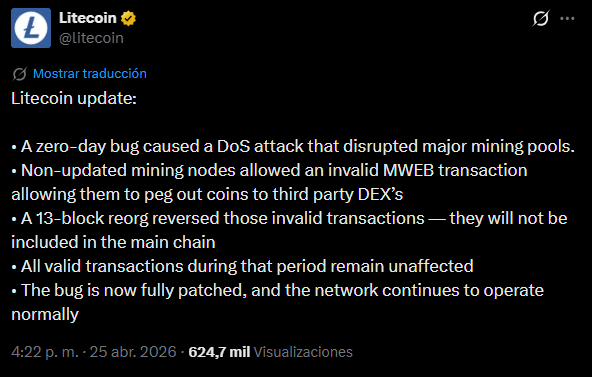

Un fallo en su capa de privacidad permitió a atacantes intentar gastar las mismas monedas dos veces. La solución fue inusual: revertir 13 bloques de la cadena. La red está bien, pero el episodio deja una pregunta incómoda sobre la inmutabilidad de blockchain.

El 25 de abril de 2026, Litecoin fue víctima de un ataque sofisticado que aprovechó un fallo en una de sus funciones más recientes. Los atacantes no vaciaron billeteras ni robaron monedas directamente de la red. Lo que hicieron fue más técnico y, en cierta forma, más preocupante: lograron que parte de la red aceptara transacciones que no eran válidas, y con eso intentaron gastar las mismas monedas dos veces antes de que nadie se diera cuenta.

El fallo estaba en MWEB, una función que Litecoin incorporó en 2022 para hacer transacciones más privadas. Había un bug desconocido que permitía engañar a los nodos que no tenían el software actualizado. Los atacantes combinaron eso con un ataque masivo de saturación dirigido a los principales grupos de minería, para que el caos dificultara la detección a tiempo.

El doble gasto y los puentes entre cadenas

El objetivo real no era Litecoin en sí, sino los puentes que conectan Litecoin con otras blockchains. Estos puentes, llamados bridges, permiten mover activos entre distintas redes. Si alguien puede gastar las mismas monedas dos veces —enviándolas a un puente antes de que la red registre que ya las gastó en otro lado— puede quedarse con activos en la red de destino sin haber entregado nada real.

La Litecoin Foundation y sus desarrolladores tomaron una decisión poco habitual: revertir 13 bloques de la cadena, equivalentes a aproximadamente dos horas y 45 minutos de historial, para eliminar todas las transacciones inválidas. Las transacciones legítimas que ocurrieron en ese período no se perdieron: se mantuvieron en la cadena corregida.

Uno de los argumentos más repetidos sobre esta tecnología es que lo que se escribe en la cadena no se puede cambiar. Aquí se cambió, de forma coordinada y con una justificación técnica clara. El bug ya fue corregido y la red opera con normalidad desde entonces.

La decisión de revertir bloques fue efectiva para contener el daño. Pero abre una pregunta que la comunidad preferiría no hacerse: si existe un grupo de personas que puede coordinar y ejecutar ese tipo de intervención, ¿qué tan inmutable es realmente la cadena?

Ethereum ya vivió algo parecido en 2016, cuando decidió revertir un hackeo millonario. Esa decisión dividió a la comunidad y dio origen a Ethereum Classic, la versión que se negó a aceptar el cambio. En este caso la respuesta fue más rápida y silenciosa, lo que limitó el daño pero también evitó el debate.

Abril: un mes de hackeos constantes

Abril de 2026 ya acumulaba incidentes serios antes de este: el hackeo de KelpDAO con casi $300 millones en pérdidas, el exploit en Hyperbridge que afectó al DOT bridgeado en Ethereum, y el congelamiento de $71 millones por parte del Security Council de Arbitrum. El patrón del mes es claro: funciones nuevas de privacidad, puentes entre cadenas y nodos sin actualizar como los puntos más vulnerables del ecosistema.

Para cualquier persona que use Litecoin o cualquier otra red, la lección práctica es simple: los puentes entre blockchains siguen siendo el eslabón más frágil, y mantener el software actualizado no es opcional.